Khi đưa Midi Coder vào môi trường thật, câu hỏi quan trọng không phải là hệ thống có qua được một bộ test demo hay không, mà là hệ thống có đúng spec hay không. Với doanh nghiệp, an toàn không được đo bằng vài kết quả đầu ra trông hợp lý. An toàn được đo bằng việc hệ thống hành xử đúng theo hợp đồng kỹ thuật đã xác định trước: dữ liệu nào được phép đi qua đâu, ai được truy cập gì, phiên làm việc được lưu bao lâu, log có thể truy vết đến mức nào, và mọi thay đổi có còn nằm trong biên kiểm soát hay không.

Đó là lý do tư duy contract-first ngày càng quan trọng trong triển khai AI cho enterprise. Một sản phẩm có thể vượt qua nhiều test ngẫu nhiên nhưng vẫn vi phạm các yêu cầu cốt lõi về bảo mật, phân quyền hoặc lưu vết. Ngược lại, một hệ thống được thiết kế theo spec rõ ràng sẽ cho phép đội kỹ thuật kiểm chứng được ranh giới vận hành ngay cả khi mô hình nền thay đổi, prompt thay đổi hoặc workload tăng đột biến.

Đúng test chưa chắc an toàn

Test chỉ là mẫu đại diện cho một phần nhỏ thực tế. Nếu đội ngũ chỉ nhìn vào việc đầu ra có vẻ đúng, họ rất dễ bỏ qua những rủi ro nằm ngoài bề mặt:

- Đúng kết quả nhưng sai nguồn dữ liệu: hệ thống trả lời đúng nhưng đã truy cập nhầm vùng dữ liệu không được phép.

- Đúng chức năng nhưng sai quyền truy cập: một agent hoàn thành tác vụ nhờ quyền quá rộng, tạo ra bề mặt tấn công lớn hơn cần thiết.

- Đúng trong demo nhưng thiếu khả năng truy vết: khi có sự cố, không thể biết quyết định nào đến từ prompt nào, model nào, tool nào hoặc ai đã kích hoạt.

- Đúng ở môi trường thử nhưng sai khi lên production: do khác biệt về retention, logging, routing, secret management hoặc network policy.

Nói cách khác, test chứng minh một số trường hợp chạy được; còn spec mới xác định hệ thống được phép vận hành như thế nào. Với enterprise, chuẩn an toàn luôn nằm ở vế thứ hai.

BYOK: nền tảng của kiểm soát thay vì chia sẻ rủi ro

Một trong những nguyên tắc bảo mật quan trọng khi đánh giá Midi Coder là BYOK - Bring Your Own Key. Cách tiếp cận này có ý nghĩa rất thực tế: doanh nghiệp dùng khóa, tài khoản và nhà cung cấp hạ tầng của chính mình thay vì phụ thuộc vào một shared key hoặc mô hình bán token trung gian.

Khi không dùng shared key, doanh nghiệp giữ được nhiều lớp kiểm soát quan trọng:

- Quản lý quota, billing và quyền sử dụng từ tài khoản riêng.

- Thu hồi hoặc xoay vòng khóa ngay trong hệ thống quản trị hiện có.

- Áp chính sách network, region và compliance theo chuẩn nội bộ.

- Giảm rủi ro phát sinh từ mô hình đa thuê ở tầng credential.

Điểm cần nhấn mạnh là Midi Coder nên được nhìn như một lớp orchestration và verification, không phải một LLM provider đi bán token hay khóa dùng chung. Điều này giúp doanh nghiệp tách rõ trách nhiệm: model ở đâu, key do ai quản lý, dữ liệu lưu ở đâu, audit trail nằm ở lớp nào, và ai chịu trách nhiệm với từng phần của chuỗi xử lý.

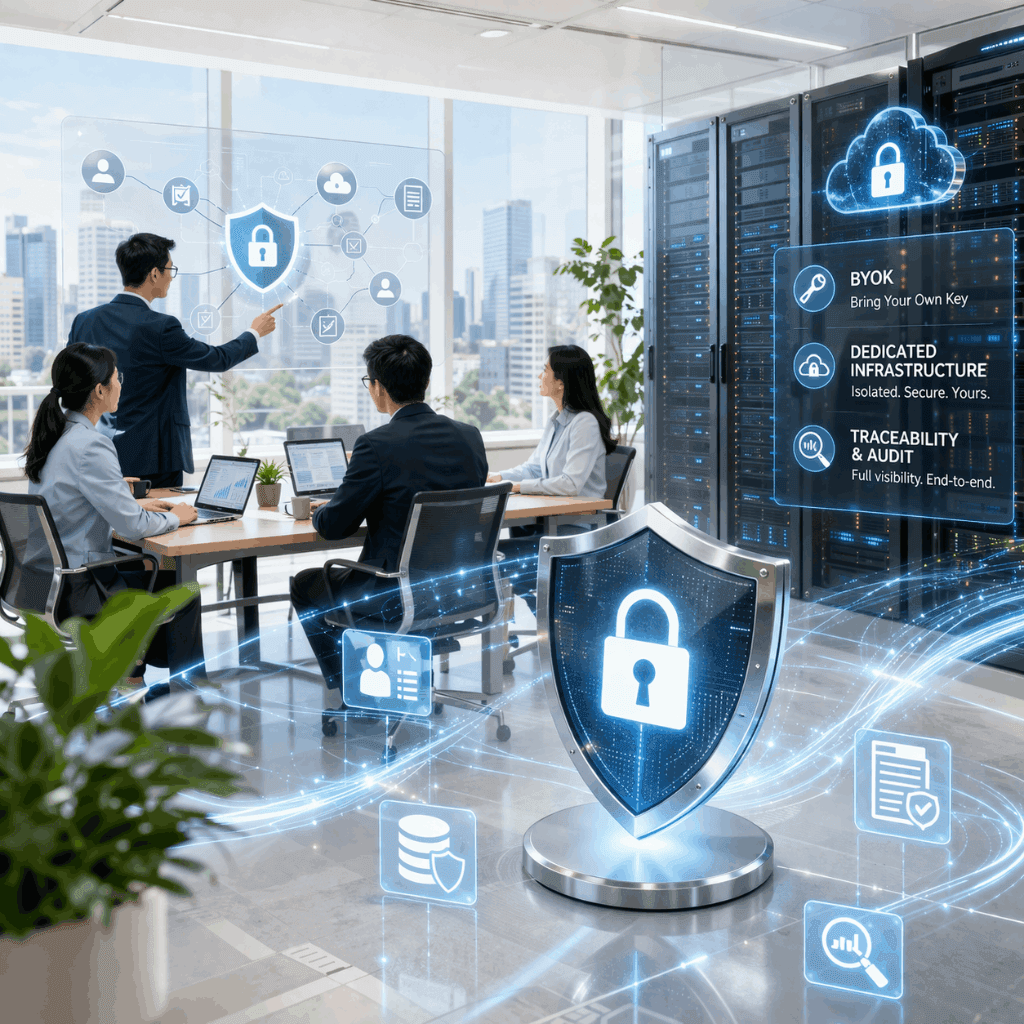

Tách hạ tầng để giảm bán kính rủi ro

Trong môi trường enterprise, một kiến trúc an toàn không chỉ là mã hóa dữ liệu hay che API key. Điều quan trọng hơn là tách hạ tầng đúng mức để giới hạn bán kính ảnh hưởng khi xảy ra sự cố. Đó là lý do khái niệm dedicated cluster trở nên quan trọng.

Với cluster riêng, doanh nghiệp có thể đặt ra các ranh giới rõ ràng hơn cho compute, networking, secret management, observability và policy enforcement. Lợi ích không chỉ nằm ở hiệu năng hay độ ổn định, mà còn nằm ở khả năng chứng minh rằng workload của tổ chức không bị trộn lẫn vận hành với tenant khác theo cách khó kiểm soát.

Đây là khác biệt giữa một công cụ dùng thử và một thành phần đủ điều kiện đi vào software factory của doanh nghiệp. Một hệ thống enterprise-ready phải cho phép định nghĩa ranh giới vận hành rõ ràng, thay vì yêu cầu người dùng tin rằng mọi thứ an toàn chỉ vì nhà cung cấp nói vậy.

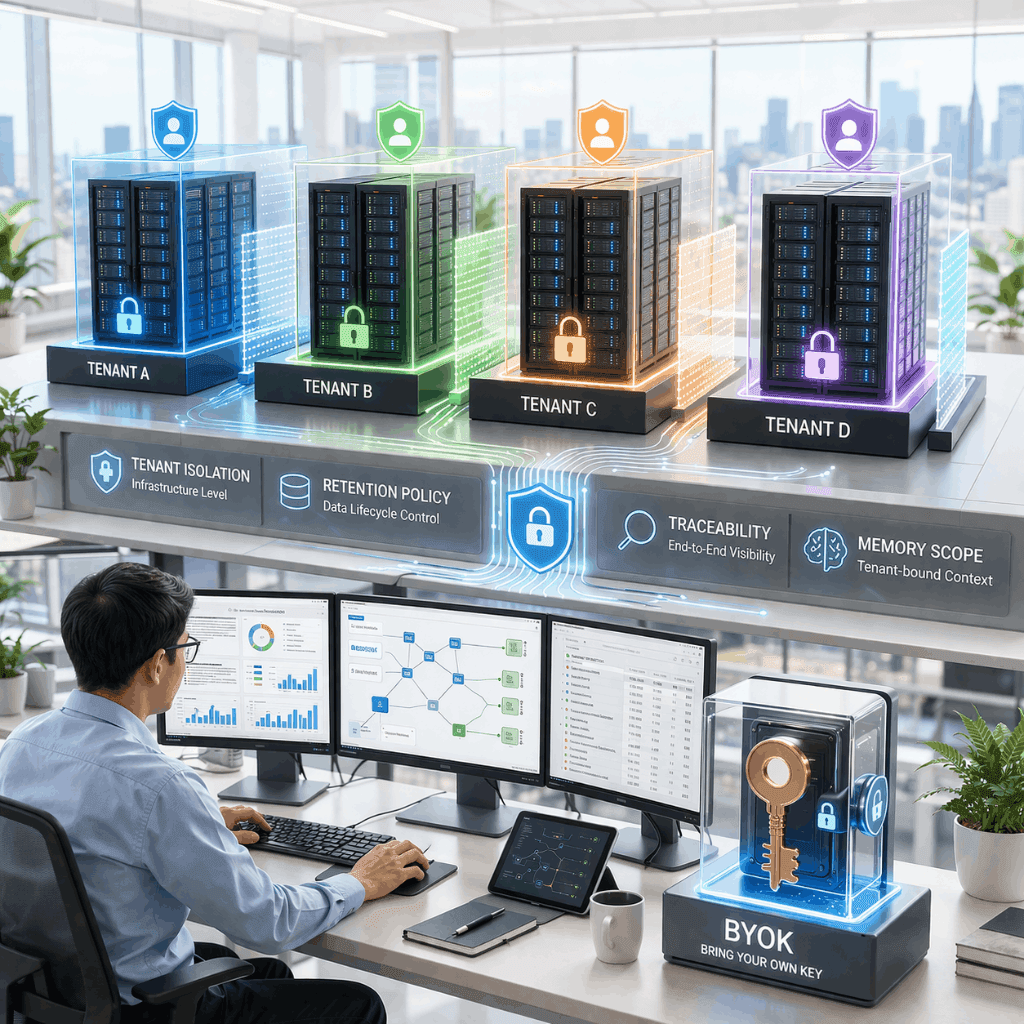

Retention, traceability và memory scope không phải chi tiết phụ

Nhiều đội ngũ chỉ tập trung vào chất lượng đầu ra mà bỏ qua ba câu hỏi rất quan trọng: dữ liệu được giữ bao lâu, có truy vết đến mức nào, và bộ nhớ ngữ cảnh được phép kéo dài trong phạm vi nào. Thực tế, đây mới là phần quyết định hệ thống có đủ chuẩn bảo mật và compliance hay không.

Retention là câu hỏi về thời gian lưu trữ dữ liệu, log, prompt, tool call và artifact. Nếu retention mơ hồ, doanh nghiệp rất khó đáp ứng chính sách nội bộ hoặc yêu cầu pháp lý về xóa dữ liệu, thời hạn lưu log và bằng chứng kiểm toán.

Traceability là khả năng lần theo mỗi kết quả về đúng nguồn gốc của nó: ai gửi yêu cầu, qua policy nào, dùng prompt template nào, gọi model nào, kích hoạt tool nào, sinh ra artifact nào, và đã bị chặn hay cho phép bởi quy tắc nào. Không có truy vết, sẽ không có hậu kiểm đáng tin cậy.

Memory scope lại là câu chuyện về biên ghi nhớ. Ở enterprise, không thể mặc định rằng mọi tương tác đều được ghi nhớ vô thời hạn hoặc dùng lại giữa các workspace. Scope của memory phải phù hợp theo tier và use case: theo phiên, theo dự án, theo nhóm hay hoàn toàn không lưu. Nếu scope bị mở quá rộng, rủi ro rò rỉ ngữ cảnh giữa các tác vụ hoặc giữa các nhóm là điều hoàn toàn có thể xảy ra.

Vì vậy, khi đánh giá Midi Coder, doanh nghiệp không nên chỉ hỏi hệ thống có nhớ tốt hay không, mà phải hỏi hệ thống được phép nhớ những gì, trong bao lâu, cho ai, và có thể xóa có kiểm chứng hay không.

Những câu hỏi đội kỹ thuật nên hỏi trước khi pilot

Trước khi chạy pilot, đội kỹ thuật và bảo mật nên đặt các câu hỏi mang tính hợp đồng thay vì chỉ xem demo:

- Credential của model và dịch vụ đi kèm do ai sở hữu? Có hỗ trợ BYOK đầy đủ không?

- Dữ liệu prompt, response, attachment và log được lưu ở đâu? Region nào? Ai có quyền truy cập?

- Có dedicated cluster hoặc phương án tách hạ tầng tương đương không?

- Retention mặc định là bao lâu? Có cấu hình theo tenant, workspace hoặc policy không?

- Có audit trail cho prompt, tool call, artifact và quyết định policy không?

- Memory scope được giới hạn theo phiên, dự án hay tổ chức? Có cơ chế xóa và chứng minh việc xóa không?

- Vai trò và phân quyền của người dùng, quản trị viên, service account được tách như thế nào?

- Có hỗ trợ tích hợp SSO, IP allowlist, secret rotation, encryption at rest và in transit hay không?

- Khi thay đổi model hoặc prompt template, có quy trình xác minh tương thích với spec không?

Những câu hỏi này nghe có vẻ ít hào nhoáng hơn một buổi demo sinh code nhanh, nhưng chính chúng mới quyết định hệ thống có thể bước qua cổng production một cách an toàn hay không.

Midi Coder nên được nhìn như lớp orchestration và verification

Một ngộ nhận phổ biến là xem mọi giải pháp AI như một nhà cung cấp mô hình. Với Midi Coder, góc nhìn hữu ích hơn là xem đây như một lớp orchestration để điều phối luồng làm việc và một lớp verification để kiểm tra việc tuân thủ spec.

Khi nhìn theo cách này, bài toán không còn là mô hình có thông minh đến đâu, mà là hệ thống có ép mọi bước đi qua các contract rõ ràng hay không. Ví dụ:

- Yêu cầu đầu vào có được chuẩn hóa theo schema hay không.

- Tool nào được phép gọi trong ngữ cảnh nào.

- Output có được kiểm tra lại theo rule, policy hoặc spec trước khi trả về không.

- Mọi thay đổi có được log và truy vết đầy đủ không.

Đó cũng là cách đưa AI vào software factory của doanh nghiệp: không trao toàn quyền cho một mô hình, mà đặt mô hình vào trong một khung kiểm soát nơi mỗi quyết định đều có ranh giới, có bằng chứng và có khả năng kiểm chứng lại.

Một ví dụ compliance thường gặp

Hãy lấy một yêu cầu compliance khá điển hình: dữ liệu dự án nội bộ không được rời khỏi vùng hạ tầng đã chỉ định, mọi truy cập phải đi qua định danh doanh nghiệp, và log liên quan đến thay đổi mã nguồn phải được lưu đủ lâu để phục vụ kiểm toán.

Nếu chỉ đánh giá bằng test, hệ thống có thể vẫn vượt qua: sinh code đúng, sửa bug đúng, viết tài liệu đúng. Nhưng nếu đánh giá theo spec, doanh nghiệp sẽ cần xác nhận thêm:

- Model endpoint có nằm trong vùng hạ tầng được phê duyệt không.

- Khóa truy cập có thuộc tài khoản của doanh nghiệp theo cơ chế BYOK không.

- Cluster xử lý có tách biệt đủ để đáp ứng chính sách nội bộ không.

- Log có ghi nhận đầy đủ ai yêu cầu, tool nào được gọi, artifact nào được tạo ra không.

- Retention có đáp ứng thời hạn lưu trữ và cơ chế xóa bắt buộc không.

Chỉ khi các điều kiện đó được mô tả rõ trong spec và được kiểm chứng ở lớp vận hành, doanh nghiệp mới có cơ sở nói rằng hệ thống đáp ứng compliance. Một kết quả đầu ra đúng, tự nó, không tạo ra bằng chứng tuân thủ.

Enterprise adoption bắt đầu từ kiểm soát

AI cho doanh nghiệp không nên bắt đầu từ cảm giác ấn tượng trong 15 phút demo. Nó phải bắt đầu từ câu hỏi về kiểm soát: kiểm soát khóa, kiểm soát hạ tầng, kiểm soát retention, kiểm soát truy cập, kiểm soát truy vết và kiểm soát thay đổi. Khi các lớp kiểm soát này được mô tả thành spec rõ ràng, việc chạy test mới trở nên có ý nghĩa, vì test lúc đó đang xác minh một hợp đồng vận hành đã được thống nhất.

Với Midi Coder, giá trị trong môi trường enterprise không nằm ở việc thay thế mọi thành phần khác, mà ở việc giúp tổ chức xây một lớp điều phối và xác minh có thể đưa AI vào quy trình thực tế mà vẫn giữ được chuẩn bảo mật, compliance và khả năng kiểm toán. Nói ngắn gọn: đúng test giúp bạn yên tâm tạm thời, còn đúng spec mới giúp bạn an toàn bền vững.