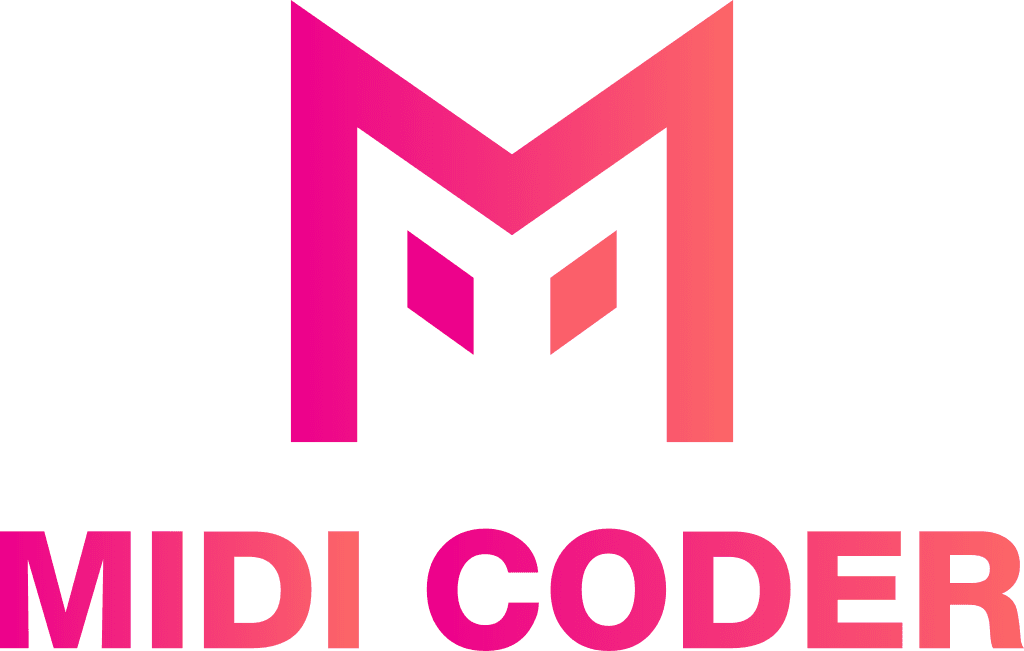

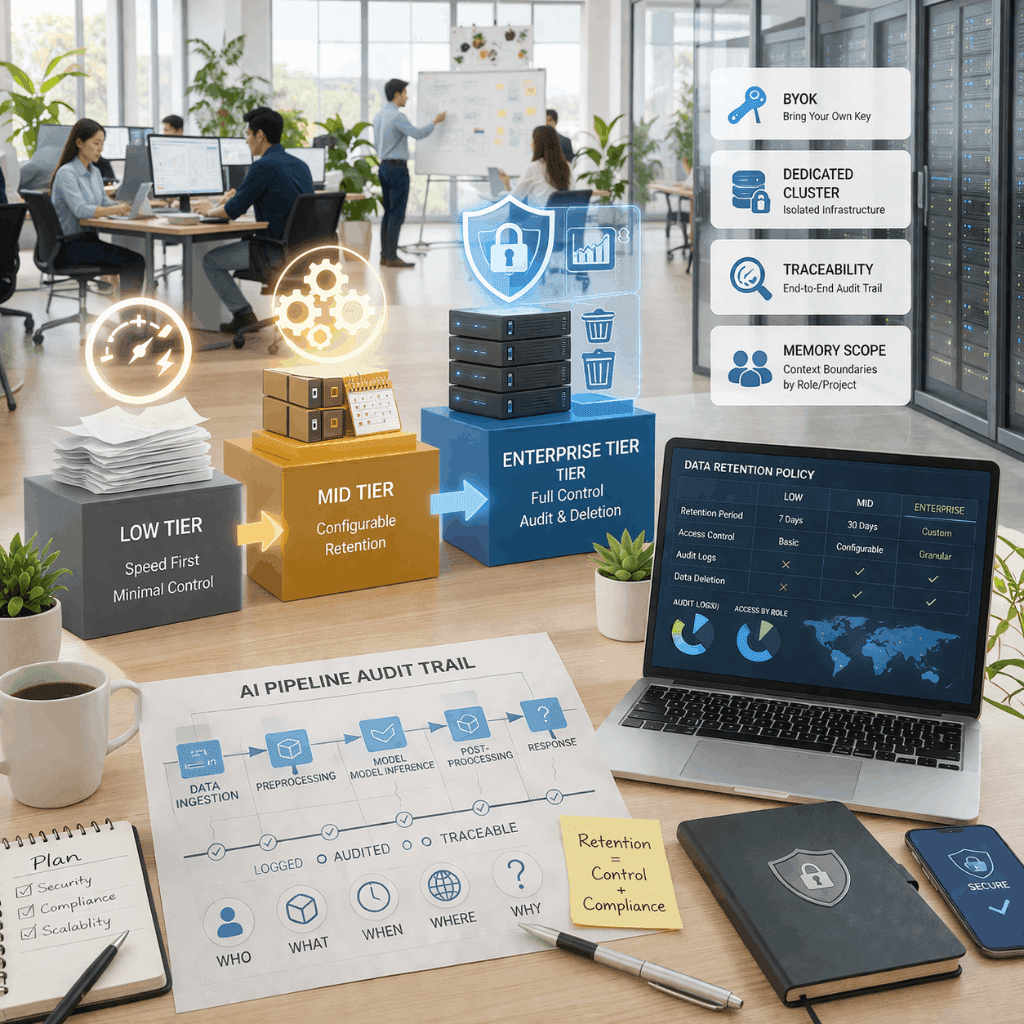

Khi doanh nghiệp bắt đầu pilot với Midi Coder, câu hỏi đầu tiên không nên là mô hình nào viết code nhanh nhất hay demo nào trông thuyết phục nhất. Câu hỏi then chốt là: ai đang kiểm soát khóa, dữ liệu đi qua đâu, lưu trong bao lâu, ai có thể truy cập và toàn bộ luồng xử lý có truy vết được hay không. Với môi trường enterprise, adoption không bắt đầu từ sự hào nhoáng của AI, mà bắt đầu từ khả năng kiểm soát.

Câu hỏi bảo mật quan trọng nhất để mở đầu pilot

Nếu phải chọn một câu hỏi duy nhất để mở đầu, hãy hỏi: Doanh nghiệp có thực sự kiểm soát khóa, biên dữ liệu và chính sách vận hành trong suốt quá trình dùng Midi Coder hay không?

Câu hỏi này kéo theo hàng loạt nội dung nền tảng:

- Khóa truy cập nhà cung cấp model là của ai.

- Midi Coder có dùng shared key hay shared token hay không.

- Dữ liệu prompt, code, metadata và log được lưu ở đâu.

- Hệ thống chạy trên hạ tầng dùng chung hay cluster riêng.

- Retention có cấu hình được theo chính sách doanh nghiệp không.

- Toàn bộ phiên làm việc có audit trail và traceability đủ sâu cho kiểm toán hay không.

Nếu những điểm này chưa rõ, pilot rất dễ biến thành một bản demo đẹp nhưng không thể bước sang môi trường production.

BYOK là nguyên tắc cần làm rõ từ đầu

Với enterprise, BYOK không chỉ là một tính năng tiện lợi. Đó là nguyên tắc phân tách trách nhiệm và quyền kiểm soát. Trong mô hình này, doanh nghiệp sử dụng khóa, tài khoản hoặc kết nối tới nhà cung cấp model theo chính sách của chính mình, thay vì phụ thuộc vào một shared key do nền tảng nắm giữ.

Điều quan trọng cần xác nhận là Midi Coder có được triển khai theo hướng không bán token, không vận hành bằng shared key và không biến dữ liệu của doanh nghiệp thành tài sản dùng chung hay không. Khi pilot được thiết kế theo BYOK, đội an ninh thông tin có thể đánh giá rủi ro rõ ràng hơn vì:

- Quyền sử dụng model nằm trong phạm vi kiểm soát của doanh nghiệp.

- Việc xoay vòng khóa, thu hồi quyền hoặc giới hạn quota không phụ thuộc vào bên thứ ba.

- Chính sách residency, network egress và encryption có thể gắn với hạ tầng nội bộ hoặc hạ tầng đã được phê duyệt.

Tách hạ tầng và dedicated cluster quan trọng hơn lời hứa chung chung về an toàn

Trong bối cảnh enterprise, một câu hỏi nên được đặt ra rất sớm là: pilot này có thể chạy trên dedicated cluster hay môi trường tách biệt theo tenant hay không?

Cluster riêng không chỉ mang ý nghĩa kỹ thuật. Nó là nền tảng cho nhiều yêu cầu kiểm soát:

- Tách biệt tài nguyên xử lý giữa các tổ chức.

- Giảm bề mặt rủi ro từ môi trường multi-tenant dùng chung.

- Áp chính sách mạng, firewall, private connectivity và IAM riêng.

- Dễ thiết lập baseline compliance và log forwarding sang hệ thống giám sát của doanh nghiệp.

Nếu một pilot hướng tới sản xuất thật, việc xác định mô hình hạ tầng ngay từ đầu sẽ giúp tránh tình trạng phải thiết kế lại toàn bộ sau khi đã tích hợp sâu.

Retention, traceability và memory scope phải được hỏi bằng ngôn ngữ kiểm soát

Nhiều enterprise không phản đối AI, nhưng họ cần biết hệ thống ghi nhớ và lưu lại những gì. Vì vậy, trước khi pilot, đội kỹ thuật và bảo mật nên yêu cầu làm rõ ba lớp kiểm soát sau.

1. Retention

Dữ liệu nào được giữ lại, trong bao lâu và với mục đích gì? Cần tách bạch giữa nội dung prompt, phản hồi, artifact sinh ra, log hệ thống và metadata vận hành. Một số tổ chức chấp nhận lưu audit metadata nhưng không chấp nhận lưu nội dung nghiệp vụ hoặc source code.

2. Traceability

Trong enterprise, mọi tác vụ quan trọng đều cần khả năng truy vết. Với Midi Coder, điều này nên bao gồm:

- Ai đã gửi yêu cầu.

- Yêu cầu chạy ở project hoặc workspace nào.

- Dùng model, policy và toolchain nào.

- Output nào được sinh ra, kiểm tra bởi rule nào, được chấp thuận bởi ai.

Traceability là cầu nối giữa năng suất và kiểm toán. Không có truy vết, doanh nghiệp rất khó đưa AI vào quy trình phát triển phần mềm chính thức.

3. Memory scope

Không phải mọi tầng ghi nhớ đều giống nhau. Doanh nghiệp nên hỏi rõ Midi Coder hỗ trợ phạm vi ghi nhớ theo cấp nào: theo phiên, theo người dùng, theo dự án, theo workspace hay theo tổ chức. Với mỗi tier, cần hiểu dữ liệu nào có thể được dùng lại và dữ liệu nào bị cô lập hoàn toàn.

Đây là điểm đặc biệt quan trọng với các nhóm làm việc trên mã nguồn nội bộ, hợp đồng khách hàng hoặc dữ liệu có phân loại nhạy cảm.

Checklist câu hỏi bảo mật đội kỹ thuật nên hỏi trước khi pilot

- Midi Coder có hỗ trợ BYOK đầy đủ không, và khóa được quản lý bởi ai?

- Nền tảng có sử dụng shared key, shared token hoặc pooling giữa nhiều khách hàng hay không?

- Có thể triển khai trên dedicated cluster hoặc môi trường tách biệt theo tenant không?

- Dữ liệu prompt, response, code artifact và metadata được lưu ở đâu, retention mặc định là bao lâu?

- Có hỗ trợ thiết lập retention bằng 0 cho một số lớp dữ liệu nhạy cảm không?

- Hệ thống có audit trail ở mức request, tool invocation, policy check và approval workflow không?

- Có thể export log sang SIEM hoặc hệ thống giám sát của doanh nghiệp không?

- Memory scope được định nghĩa như thế nào theo user, project, workspace và tier?

- Quyền truy cập được quản lý bằng SSO, RBAC, SCIM hoặc service account ra sao?

- Dữ liệu được mã hóa khi truyền và khi lưu như thế nào?

- Doanh nghiệp có thể kiểm soát region, private networking hoặc giới hạn egress không?

- Nếu có hỗ trợ từ đội vận hành, quy trình break-glass, phê duyệt và ghi log được thiết kế như thế nào?

Hãy nhìn Midi Coder như một lớp orchestration và verification

Một sai lệch phổ biến khi đánh giá pilot là xem Midi Coder như một LLM provider. Cách nhìn đúng hơn trong môi trường enterprise là xem Midi Coder như một lớp orchestration và verification nằm trên hạ tầng và model policy mà doanh nghiệp cho phép.

Điều này có ý nghĩa lớn về mặt bảo mật:

- Phần kiểm soát model, khóa và hạ tầng có thể nằm trong biên kiểm soát của doanh nghiệp.

- Midi Coder tập trung vào điều phối workflow, áp policy, kiểm tra đầu ra và tạo traceability.

- Việc đánh giá rủi ro sẽ chuyển từ câu hỏi mơ hồ về AI sang các lớp kiểm soát cụ thể, có thể audit được.

Với cách tiếp cận contract-first và traceability-first, doanh nghiệp dễ tích hợp Midi Coder vào quy trình phát triển phần mềm theo chuẩn enterprise hơn là dùng nó như một công cụ tạo văn bản đơn lẻ.

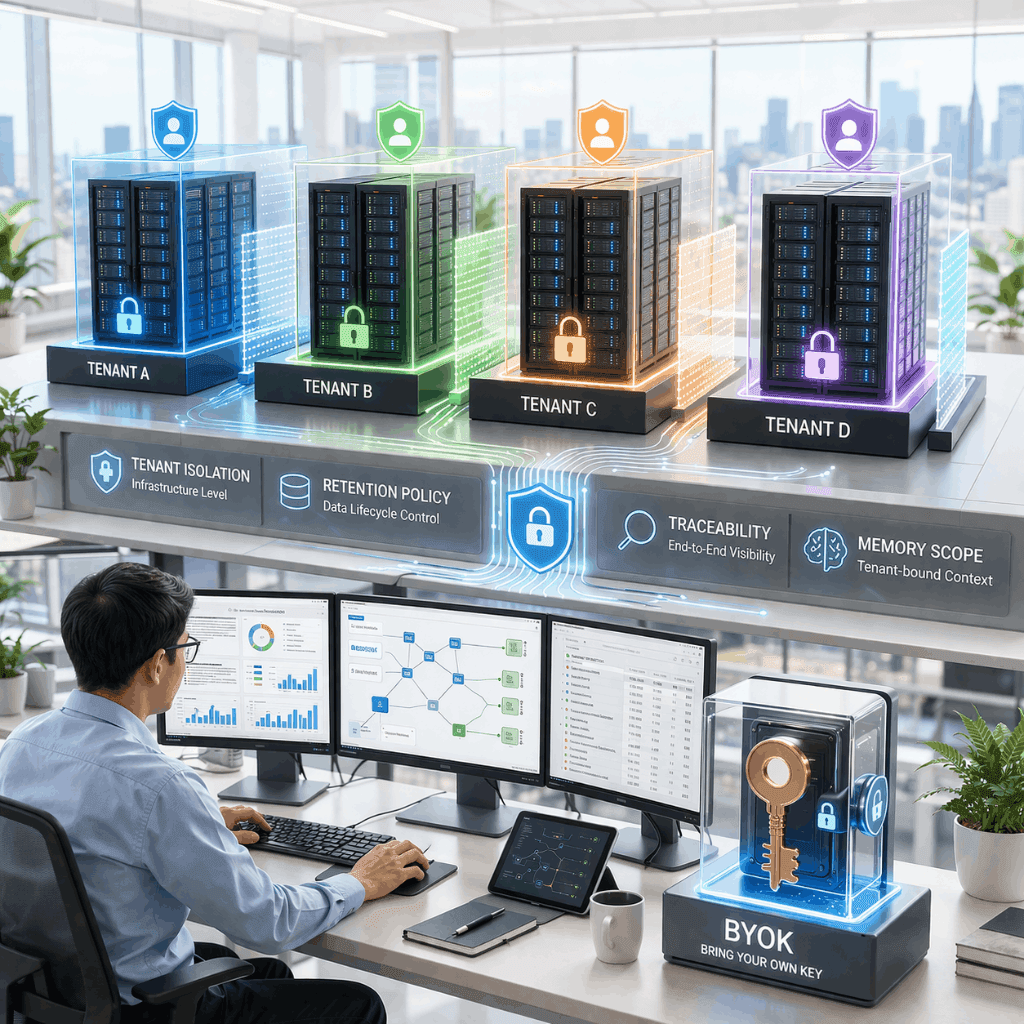

Một ví dụ compliance thường gặp

Giả sử một tổ chức tài chính đặt ra bốn yêu cầu khi pilot:

- Không dùng shared key hoặc shared token.

- Dữ liệu nghiệp vụ và mã nguồn không được lưu giữ ngoài chính sách đã phê duyệt.

- Mọi hành động phải có audit trail phục vụ kiểm toán nội bộ.

- Môi trường thử nghiệm phải tách biệt với tenant khác.

Cách đáp ứng hợp lý sẽ là:

- Dùng BYOK để doanh nghiệp kiểm soát khóa và quota model.

- Triển khai trên dedicated cluster hoặc môi trường cô lập theo tenant.

- Thiết lập retention tối thiểu, chỉ giữ lại audit metadata cần thiết theo chính sách.

- Bật traceability cho từng request, rule kiểm tra, artifact và bước phê duyệt.

- Tích hợp RBAC và SSO để giới hạn quyền truy cập theo vai trò.

Khi đó, pilot không chỉ trả lời câu hỏi “AI có giúp tăng năng suất không”, mà còn trả lời được câu hỏi quan trọng hơn: “AI có đi vào quy trình chuẩn của tổ chức mà không phá vỡ yêu cầu compliance hay không”.

Kết luận

Nếu doanh nghiệp đang cân nhắc một enterprise pilot với Midi Coder, hãy bắt đầu từ câu hỏi bảo mật chứ không bắt đầu từ màn trình diễn. Hỏi về BYOK. Hỏi về dedicated cluster. Hỏi về retention, traceability, memory scope và quyền truy cập. Và quan trọng nhất, hãy đánh giá Midi Coder như một lớp orchestration và verification trong software factory của doanh nghiệp, không chỉ như một nơi gọi model.

Enterprise adoption luôn bắt đầu từ kiểm soát. Khi lớp kiểm soát đủ rõ, pilot mới có cơ hội trở thành một phần bền vững của hạ tầng phát triển phần mềm.